Konfigurasi Firewall: Panduan Langkah demi Langkah

Hostnic.id – Firewall adalah komponen penting dalam sistem keamanan jaringan yang membantu melindungi jaringan dari ancaman eksternal dan internal. Namun, untuk memastikan firewall berfungsi dengan efektif, penting untuk melakukan konfigurasi yang tepat. Dalam artikel ini, kami akan memberikan panduan langkah demi langkah tentang konfigurasi firewall, yang akan membantu Anda mengoptimalkan penggunaan firewall dalam sistem keamanan jaringan Anda.

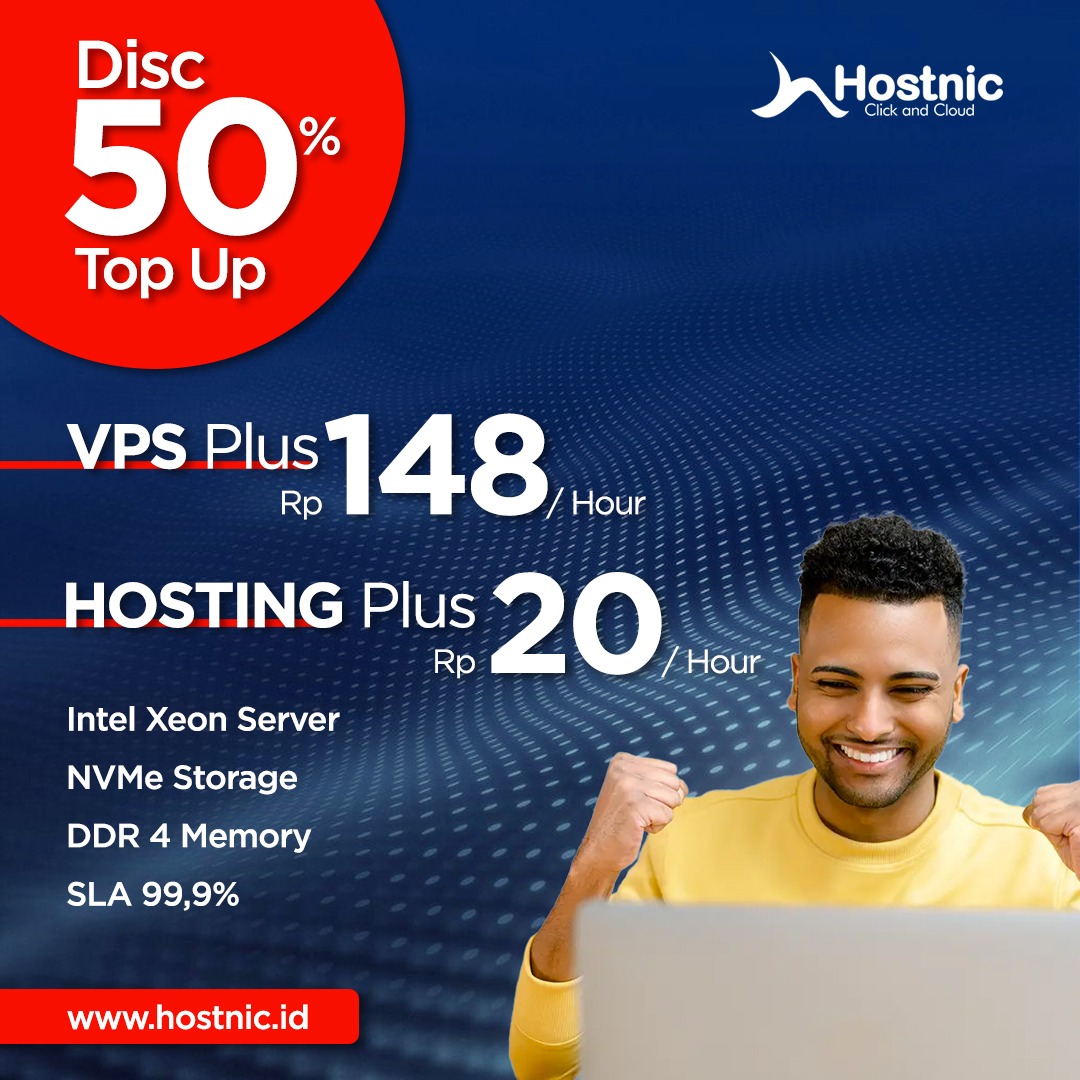

Promo Spesial! Dapatkan Jasa Hosting Murah Rp.9.500 per bulan

Daftar Isi

Langkah 1: Menentukan Tujuan dan Kebutuhan

Sebelum memulai konfigurasi firewall, langkah pertama yang perlu dilakukan adalah menentukan tujuan dan kebutuhan Anda. Pertimbangkan apa yang ingin Anda capai dengan menggunakan firewall. Apakah Anda ingin melindungi jaringan dari serangan DDoS? Atau mungkin membatasi akses ke data sensitif? Dengan memiliki pemahaman yang jelas tentang tujuan dan kebutuhan Anda, Anda dapat mengarahkan konfigurasi firewall dengan lebih efektif.

Langkah 2: Memilih Jenis Firewall yang Tepat

Ada beberapa jenis firewall yang tersedia, termasuk firewall berbasis perangkat keras (hardware firewall) dan firewall berbasis perangkat lunak (software firewall). Hardware firewall adalah perangkat fisik yang berdiri sendiri dan berfungsi sebagai titik kontrol lalu lintas jaringan, sedangkan software firewall adalah program yang diinstal pada sistem operasi. Pilih jenis firewall yang sesuai dengan kebutuhan dan infrastruktur jaringan Anda.

Temukan Penawaran Harga Termurah dan Terbaik untuk Domain .ID Premium

Langkah 3: Mempersiapkan Perangkat Firewall

Jika Anda memilih firewall berbasis perangkat keras, langkah selanjutnya adalah mempersiapkan perangkat tersebut. Baca dan ikuti petunjuk pemasangan yang disediakan oleh produsen. Pastikan perangkat firewall terhubung dengan jaringan dan memiliki koneksi internet yang stabil.

Jika Anda menggunakan firewall berbasis perangkat lunak, Anda perlu mengunduh dan menginstal perangkat lunak firewall yang sesuai dengan sistem operasi yang digunakan. Pastikan perangkat lunak firewall diperbarui dengan versi terbaru dan memiliki kompatibilitas dengan sistem operasi yang digunakan.

Langkah 4: Menentukan Kebijakan Keamanan

Langkah selanjutnya adalah menentukan kebijakan keamanan yang akan diterapkan dalam firewall. Kebijakan keamanan ini akan mengatur aturan-aturan yang mengizinkan atau memblokir jenis lalu lintas data tertentu. Pertimbangkan dengan seksama kebutuhan keamanan jaringan Anda dan buat kebijakan keamanan yang sesuai. Misalnya, Anda dapat memutuskan untuk memblokir akses dari luar ke port yang tidak digunakan atau mengizinkan akses hanya kepada pengguna yang berwenang.

Dapatkan Penawaran Menarik! Plesk Hosting Murah di Hostnic.id

Langkah 5: Konfigurasi Firewall

Setelah menentukan kebijakan keamanan, langkah berikutnya adalah melakukan konfigurasi firewall sesuai dengan kebijakan yang telah ditetapkan. Konfigurasi ini melibatkan pengaturan aturan-aturan yang mengatur lalu lintas data yang masuk dan keluar dari jaringan.

Pada firewall berbasis perangkat keras, Anda harus mengakses antarmuka pengguna yang disediakan oleh perangkat tersebut. Biasanya, Anda dapat mengaksesnya melalui web browser dengan memasukkan alamat IP yang ditetapkan untuk perangkat firewall. Di antarmuka pengguna, Anda akan menemukan opsi untuk membuat aturan-aturan yang sesuai dengan kebijakan keamanan Anda. Ikuti petunjuk yang disediakan oleh produsen untuk mengonfigurasi aturan-aturan tersebut.

Pada firewall berbasis perangkat lunak, konfigurasi dilakukan melalui perangkat lunak firewall itu sendiri. Biasanya, perangkat lunak firewall menyediakan antarmuka grafis yang intuitif untuk mengatur kebijakan keamanan dan aturan-aturan. Ikuti petunjuk yang disediakan oleh perangkat lunak firewall untuk mengonfigurasi aturan-aturan yang diperlukan.

Tingkatkan kecepatan dan performa situs Anda dengan Cloud Hosting NvME!

Langkah 6: Uji Coba dan Pemantauan

Setelah konfigurasi selesai, penting untuk menguji dan memantau firewall secara teratur. Lakukan pengujian untuk memastikan bahwa aturan-aturdan kebijakan keamanan yang telah Anda konfigurasikan berfungsi dengan baik. Anda dapat menggunakan alat pengujian keamanan jaringan atau menerapkan serangan simulasi untuk melihat bagaimana firewall merespons. Jika ada masalah atau celah keamanan yang terdeteksi, perbaiki dan tingkatkan konfigurasi firewall Anda.

Selain itu, penting untuk memantau log keamanan yang dihasilkan oleh firewall. Log ini memberikan informasi tentang aktivitas lalu lintas jaringan, serangan yang dicoba, dan peristiwa lain yang terkait dengan keamanan jaringan. Dengan memantau log secara teratur, Anda dapat mengidentifikasi ancaman potensial atau perilaku mencurigakan dan mengambil tindakan yang sesuai.

Langkah 7: Pembaruan dan Pemeliharaan

Terakhir, pastikan Anda melakukan pembaruan dan pemeliharaan rutin pada firewall. Produsen firewall secara teratur merilis pembaruan keamanan untuk memperbaiki kerentanan yang diketahui atau meningkatkan fungsionalitas. Selalu periksa pembaruan yang tersedia dan pastikan firewall Anda diperbarui ke versi terbaru.

Selain pembaruan, perhatikan juga pemeliharaan fisik pada firewall berbasis perangkat keras. Bersihkan perangkat secara teratur, pastikan koneksi fisik tetap terjaga, dan periksa kondisi perangkat secara berkala.

Mulai Bisnis Domain dan Dapatkan Keuntungannya dengan Reseller Domain ID

Kesimpulan

Konfigurasi firewall yang tepat adalah langkah penting dalam memastikan keamanan jaringan Anda. Dalam panduan langkah demi langkah ini, kami telah membahas langkah-langkah utama dalam mengkonfigurasi firewall, mulai dari menentukan tujuan dan kebutuhan hingga pembaruan dan pemeliharaan rutin.

Ingatlah bahwa setiap jaringan memiliki kebutuhan keamanan yang unik, oleh karena itu, penting untuk menyesuaikan konfigurasi firewall dengan kebutuhan dan lingkungan jaringan Anda. Dengan menerapkan langkah-langkah ini, Anda dapat meningkatkan keamanan jaringan Anda dan melindungi data sensitif dari ancaman yang ada.

Di tulis oleh: Blog Writer